Аюулгүй байдлын инженерчлэл гэж юу вэ? 1-р хэсэг.

? Сайн байна уу, энэ бол зөвхөн Прагматик Инженерийн Мэдээллийн товхимолын захиалагчдад зориулагдсан дугаартай Gergely юм. Дугаар бүрт би Big Tech болон стартапуудад тулгарч буй сорилтуудыг инженерийн менежерүүд болон ахлах инженерүүдийн нүдээр дамжуулдаг. Ийм нийтлэлүүдийг ирсэн имэйл хайрцагтаа авахын тулд долоо хоног бүр дараах зүйлсийг бүртгүүлнэ үү.

Асуулт: "Програм хангамжийн инженерийн хувьд би аюулгүй байдлын инженерийн талаар илүү ихийг мэдэхийг хүсч байна. Энэ өргөн хүрээг ойлгох сайн арга юу вэ?"

Аюулгүй байдал нь манай салбарт маш чухал юм. Баталгаажуулалтын үйлчилгээ үзүүлэгч Okta-г зөрчиж, дараа нь муу хариу үйлдэл үзүүлж, аюулгүй байдлын зөрчлийн тухай мэдээ байнга гардаг. өөрийн үйлчлүүлэгч Cloudflare-д "Аюулгүй байдлын 101" дадлагаар суралцсан . Октагийн хувьд шүүмжлэл зайлшгүй байсан бөгөөд энэ нь үндсэндээ аюулгүй байдлыг зардаг. Харин аливаа зүйлийг найдвартай барихыг хүсдэг инженерүүд хаанаас эхэлдэг вэ?

Аюулгүй байдлын инженерээс асуухаас өөр мэдэх газар байхгүй гэж бодоод холбоо барив Nielet D'Mello . Тэрээр Datadog-ийн аюулгүй байдлын инженер бөгөөд түүний ажил нь хөгжүүлэлтийн эхэн үеэс эхлэн бүтээгдэхүүнд аюулгүй байдлыг тусгах явдал юм. Ниелет аюулгүй байдлын салбарт бараг арав гаруй жил ажиллаж байсан бөгөөд үүнээс өмнө Intel-д ажиллаж, аюулгүй байдлын баг, түүнчлэн McAfee-д хэрэглэгчийн болон аж ахуйн нэгжийн аюулгүй байдлын бүтээгдэхүүнээр нягт хамтран ажиллаж байсан. Ниэлет аюулгүй байдлын хурал дээр мөн ярьж байна - энд түүний 2023 оны яриа байна. масштабын аюулгүй байдлын дизайн, удирдамжийн талаар .

Өнөөдрийн дугаарт Nielet биднийг дараахь зүйлийг авч үздэг.

-

Аюулгүй байдлын инженерийн талаархи домог, буруу ойлголт. Аюулгүй байдал нь зөвхөн аюулгүй байдлын инженерүүдийн үүрэг хариуцлага юм уу, эсвэл бүрхэг байдлаар аюулгүй байдлыг хангах нь хангалттай гэсэн нийтлэг буруу ойлголт болон бусад домог юм.

-

Аюулгүй байдлын инженерийн түүх. 1990-ээд оноос хойш аюулгүй байдлын инженерийн хувьсал; ялангуяа сүлжээ болон периметрийн хамгаалалт өнөөг хүртэл.

-

Одоогийн. Идэвхтэй хандлага руу шилжих, "төвлөрсөн бус аюулгүй байдал" руу шилжих.

-

Сэтгэцийн загвар. Хэрэглээний аюулгүй байдлын талаар бодох долоон үндсэн хэмжигдэхүүн, тус бүрийг сайтар ажиглана.

-

Secure SDLC руу. Програм хангамж хөгжүүлэх амьдралын мөчлөгийн (SDLC,) бүх үе шатыг "аюулгүй байдлыг нэгдүгээрт" болгох арга.

Ирэх долоо хоногийн дугаарт бид энэ сэдвийг үйлчилгээ эсвэл системийн шүүмжлэлийг хэрхэн тодорхойлох, аюул заналхийллийн загварчлалын дасгал сургуулилтад бэлтгэх тактикийн зөвлөгөө, "гүнзгий хамгаалалт", "итгэлцэл тэг" зэрэг аюулгүй байдлын түгээмэл стратеги, зарчмуудын тоймоор тоймлон хүргэж байна.

Тэмдэглэлийн хувьд бид энэ нийтлэлийн туршид авч үзэх болно хэрэглээний аюулгүй байдлын инженерчлэл (a, "AppSec.") Энэ бол програм хангамжийн бүтээгдэхүүн үйлдвэрлэдэг технологийн компаниудын аюулгүй байдлын инженерийн хамгийн түгээмэл төрөл юм. Аюулгүй байдлын инженерийн бусад мэргэжлүүд нь үүлэн аюулгүй байдал (үүл дэд бүтцийн аюулгүй байдалд анхаарлаа төвлөрүүлэх), дэд бүтцийн аюулгүй байдал (аюулгүй байдлын техник хангамж, үйлдлийн систем, дунд хангамж), тэр ч байтугай физик аюулгүй байдал (биеийн хандалтын хяналт, тандалт) зэрэг багтана. Эдгээр сэдвүүд нь энэ цувралын хамрах хүрээнээс гадуур байна.

Ингэснээр энэ нь Nielet-д дуусна.

Аюулгүй байдлын инженерийн нийтлэг нэр томъёо

Сайн уу! Бид энэ нийтлэлд гурван нэр томъёог байнга ашигладаг тул тэдгээрийг тодорхойлж эхэлцгээе:

-

Эмзэг байдал : Системийн дизайн, хэрэгжилт, байршуулалтын ашиглаж болох дутагдал эсвэл сул тал

-

Аюул заналхийлэл : Аюул заналхийллийн жүжигчний эмзэг байдлыг ашиглах боломж

-

Эрсдэл : Аюул бодитой болох үед гарч болох алдагдал эсвэл хохирол

Аюулгүй байдлын инженерчлэл ба програм хангамжийн инженерчлэл

Аюулгүй байдлын инженер, программ хангамжийн инженерчлэл хоорондоо хэр уялдаатай вэ?

Програм хангамжийн инженерчлэлийн тухайд юу ч байхгүй бас Аюулгүй байдлын талаар онцгой. Гэсэн хэдий ч түүний өргөн цар хүрээ, өргөн цар хүрээ, нюанс нь аюулгүй байдлын домэйн нь инженерүүдэд удаан хугацааны туршид айдас төрүүлсээр ирсэн гэсэн үг юм. Гэхдээ энэ нь програм хангамжийн инженерчлэлийн хувьд оршин тогтнож ирсэн; Тэгэхээр аюулгүй байдлын инженерчлэл яагаад "шинэ гарч ирж буй" талбар мэт санагддаг вэ?

Энэ нь програм хангамжийн инженерчлэлийн улам бүр өсөн нэмэгдэж буй нарийн төвөгтэй байдлаас үүдэлтэй: тархсан систем, бичил үйлчилгээ, үүлэн тооцоолол, хиймэл оюун ухаан (AI) болон бусад. Аюулгүй байдлын инженерчлэл нь энэхүү динамик, байнга хувьсан өөрчлөгдөж буй аюулын орчинд урагшлахыг зорьдог бөгөөд бизнесүүд үүнийг илүү чухалчилж эхэлж байна.

Аюулгүй байдалд хөрөнгө оруулах нь яагаад улам бүр чухал болж байгааг зарим статистик харуулж байна:

-

4.45 сая доллар: дэлхийн дундаж нэг өгөгдлийн зөрчлийн зардал 2023 онд 3 жилийн хугацаанд 15%-иар өссөн байна

-

16% илүү хэрэглээний аюулгүй байдлын халдлагын гадаргуу. Зөвхөн 2023 онд энэ нь гэсэн үг юм 29,000 шинэ эмзэг байдал ямар байгууллагууд хамгаалах ёстойг тодорхойлсон.

Аюулгүй байдлын инженерийн байгууллага нь ихэвчлэн дараахь үүрэгтэй.

-

Эрсдэлээс урьдчилан сэргийлэх, илрүүлэх: Байгууллагын хөрөнгийг хамгаалах зорилготой: түүний өгөгдөл, хэрэглээ, код, дэд бүтэц гэх мэт.

-

Хариулт ба нөхөн сэргээх: аюул заналхийлэлд хариу үйлдэл үзүүлэх, халдлагыг арилгах.

1. Аюулгүй байдлын инженерийн талаархи домог ба буруу ойлголт

Би хэд хэдэн нийтлэг буруу ойлголтыг ажигласан бөгөөд энэ нийтлэл нь тэдгээрийг үгүйсгэхэд тохиромжтой газар юм шиг санагдаж байна.

Төөрөгдөл No1: Аюулгүй байдал нь зөвхөн хамгаалалтын инженерүүдийн үүрэг юм

Энэ нь гайхалтай түгээмэл боловч яг үнэн биш юм. Аюулгүй байдлын инженерүүд байна Байгууллагын ерөнхий аюулгүй байдлын менежерүүд, гэхдээ бодитоор тэд хэзээ ч гүйцэж чадахгүй бүгд бүтээгдэхүүн, платформын орон зай дахь хөгжил - зөвхөн тэдний байгууллага дотор!

Аюулгүй байдлын багууд бас туранхай байх хандлагатай байдаг, өөрөөр хэлбэл олон инженер байдаггүй. Хэрэв тэд хогийн ургамалд хэт их анхаарал хандуулдаг бол; Байнгын туршилт эсвэл аюулгүй байдлын үр дүнгийн нэгэн адил энэ нь компанийн хэмжээнд нөлөө үзүүлдэг өндөр үнэ цэнэтэй ажлыг арилгах болно. Өндөр үнэ цэнэтэй ажлын жишээнд дараахь зүйлс орно.

-

Аюулгүй байдлын дизайны үнэлгээг бүтээгдэхүүний хэмжээнд хийсэн

-

Аюулгүй програм хангамж хөгжүүлэх амьдралын мөчлөгийн хөтөлбөр, үйлчилгээг бий болгох, ажиллуулах

Аюулгүй байдлын дизайны бүх шийдвэрийг гаргахдаа зөвхөн хамгаалалтын багт найдах нь нийтлэг эсрэг загвар юм. Amazon Web Services нь "AWS сайн зохион байгуулалттай" гарын авлагадаа энэ үйлдлээс татгалзахыг зөвлөж байна. санал болгож байна :

“Барилгачдын багуудад өөрсдийн бүтээсэн програм хангамжийн талаар аюулгүй байдлын шийдвэр гаргах боломжийг олгодог хөтөлбөр эсвэл механизмыг бий болгох. Танай хамгаалалтын баг хянан шалгах явцад эдгээр шийдвэрийг баталгаажуулах шаардлагатай хэвээр байгаа ч аюулгүй байдлын өмчлөлийг барилгачдын багт оруулах нь илүү хурдан, аюулгүй ажлын ачааллыг бий болгох боломжийг олгодог. Энэхүү механизм нь таны бүтээсэн системийн үйл ажиллагаанд эерэгээр нөлөөлдөг өмчлөлийн соёлыг дэмждэг. (...)

Нийтлэг эсрэг загварууд:

Аюулгүй байдлын дизайны бүх шийдвэрийг хамгаалалтын багт үлдээх

Хөгжлийн явцад аюулгүй байдлын шаардлагыг хангалттай эрт шийдэж чадахгүй байна.

Хөтөлбөрийн үйл ажиллагааны талаар барилгачид болон хамгаалалтын ажилтнуудаас санал авахгүй байна."

Төөрөгдөл No2: Тодорхой бус байдлаар аюулгүй байдал хангалттай

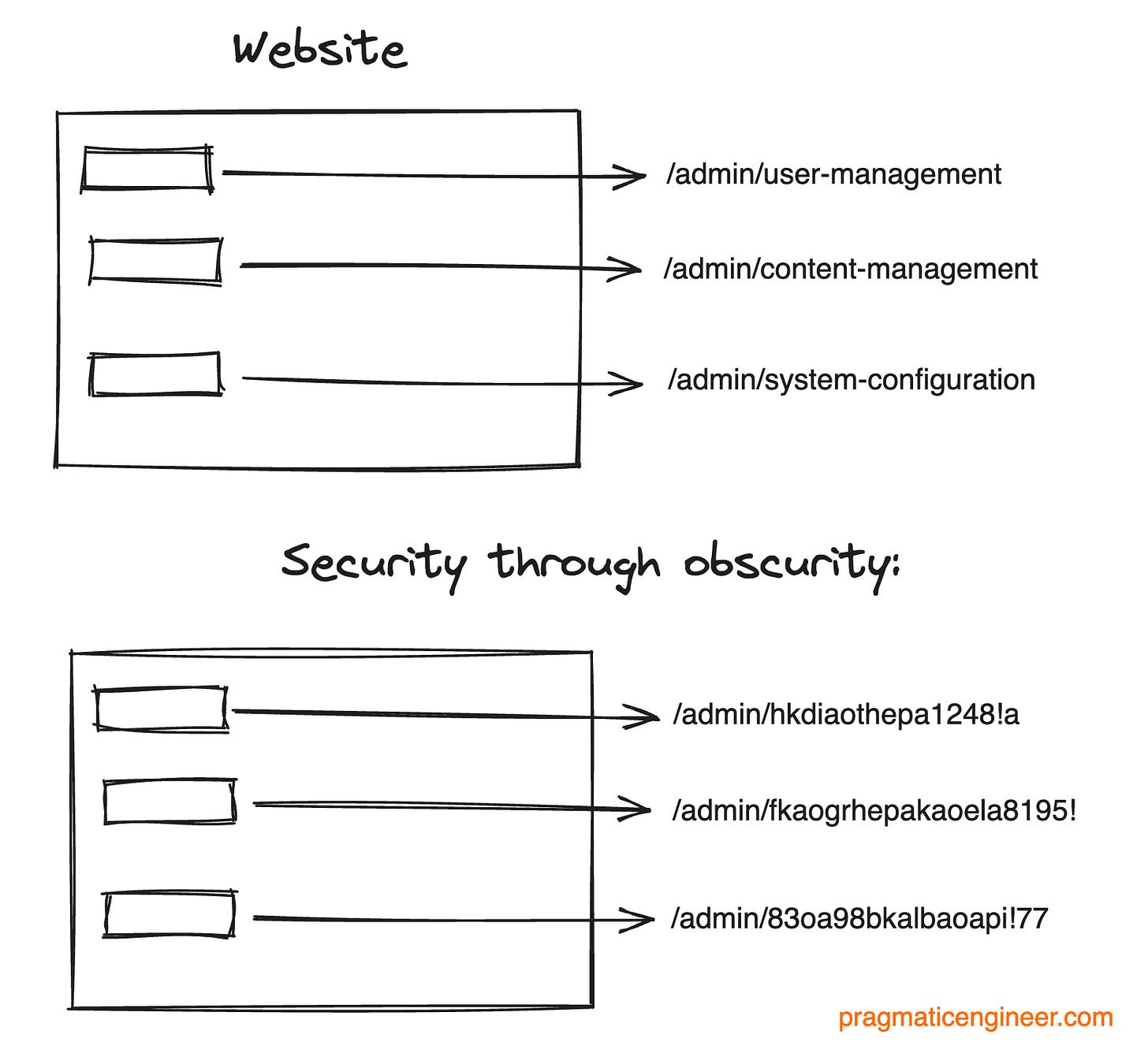

Тодорхой бус байдлаар аюулгүй байдал Энэ нь системийн үйл ажиллагааны тодорхой нарийн ширийн зүйл, функцийг хамгаалах нь аюулгүй байдлыг баталгаажуулж чадна гэсэн таамаглал юм. "Хэрэв бид энэ зүйл хэрхэн ажилладагийг мэддэг бол бусад хүмүүс үүнийг олж мэдэх боломжгүй тул хангалттай аюулгүй байх болно" гэсэн зарчим юм.

Энэ арга нь аюулгүй байдлын хуурамч мэдрэмжинд хүргэдэг! Энэ нь бас мөлжлөгт хүргэж болзошгүй юм. Жишээлбэл:

Танд админ самбар бүхий вэб програм байгаа бөгөөд энэ самбар нь хэрэглэгчдийг удирдах, контент удирдах, системийг тохируулах зэрэг функцуудтай. Админ самбар нь /админ/хэрэглэгчийн удирдлага, /админ/агуулгын удирдлага, /админ/системийн тохиргоо зэрэг URL төгсгөлийн цэгүүдтэй. Та эдгээр төгсгөлийн цэгүүдийг хэрхэн найдвартай болгох вэ? Мэдээжийн хэрэг, баталгаажуулалтыг нэмэх явдал юм. Гэсэн хэдий ч энэ бол маш их хүчин чармайлт юм. Илүү энгийн санаа бол төөрөгдөл ашиглах, URL-уудыг таахад хэцүү зүйл болгон дахин тохируулах явдал юм:

Энэ тохиолдолд хөгжүүлэгч нь зөвшөөрөлгүй хандалтаас урьдчилан сэргийлэхийн тулд URL-уудын ойлгомжгүй байдалд тулгуурладаг. Гэсэн хэдий ч URL-ийн төгсгөлийн цэгийн мэдээлэл алдагдах, эсвэл халдагч URL-уудыг харгис хэрцгийгээр хүчээр шахахад л хангалттай бөгөөд вэбсайтыг ашиглах боломжтой.

Төөрөгдөл No3: Аюулгүй байдлын илүү олон арга хэмжээ нь програм хангамжийг илүү найдвартай болгодог

Итгэх нь сэтгэл татам, тийм ээ? Харамсалтай нь миний туршлагаас харахад энэ нь зүгээр л худал юм.

Аюулгүй байдлын олон арга хэмжээг хэрэгжүүлэх нь програм хангамжийн аюулгүй байдлын ерөнхий байдлыг сайжруулж болох ч аюулгүй байдал болон ашиглах чадварын тэнцвэрийг бий болгох нь чухал юм. Аюулгүй байдлын арга хэмжээ бүрийн хувьд дараахь зүйлийг анхааралтай авч үзэх хэрэгтэй.

-

Үр дүнтэй байдал

-

Нарийн төвөгтэй байдал

-

Гүйцэтгэлийн нөлөө

-

Удирдлагын нэмэлт зардал

Таны зорилго ийм байх ёстой Хамтдаа , аюулгүй байдлын арга хэмжээг тусгасан утга учиртай бүтээгдэхүүн эсвэл платформд аюул занал учруулахаас хамгаалах.

Төөрөгдөл No4: Аюулгүй болсны дараа үргэлж аюулгүй бай

Тиймээс, таны систем аюулгүй байдлын бүх шалгалт, нэвтрэлтийн шалгалтыг давсан бөгөөд танд энэ нь аюулгүй гэдгийг нотлох баримт бий. Та одоо холдож, энэ нь аюулгүй хэвээр байх болно гэж бодож болох уу? Үгүй!

Аюул заналхийллийн ландшафт байнга өөрчлөгдөж байдаг. Өнгөрсөн нэг жилийн хугацаанд дэлхий даяарх бизнес, байгууллагуудад чиглэсэн халдлага ихэссэн. Эдгээр халдлага нь брэндүүдийн нэр хүндийг унагах, нууц мэдээллийг хулгайлах, санхүүгийн ашиг олох гэх мэт. Тэдгээрийг ихэвчлэн BlackCat-ийн дайралт зэрэг ransomware бүлгүүд хийдэг. Эрүүл мэндийн тусламж үйлчилгээг өөрчлөх болон Reddit , эсвэл бөөнөөр нь данс хакердах итгэмжлэл-чихмэл .

Шинэ эмзэг байдал, халдлагын векторууд байнга гарч ирдэг. Жишээлбэл, том хэл дээрх загварууд (LLMs) дээр бүтээгдсэн програмууд одоо хурдан тарилгад өртөмтгий болсон бөгөөд энэ нь LLM дээр бүтээгдсэн програмуудын эсрэг довтолгооны ангилал юм. Эдгээр нь итгэлгүй хэрэглэгчийн оролтыг програмын хөгжүүлэгчийн бүтээсэн найдвартай сануулгатай холбох замаар ажилладаг.Тиймээс өмнө нь үр дүнтэй байсан аюулгүй байдлын арга хэмжээ нь хуучирсан эсвэл шинэ болон дэвшилтэт аюул заналхийллийн эсрэг хангалтгүй болж, програм хангамжийг эмзэг болгож байгаа тул одоо байгаа тарилгын халдлагын эсрэг бий болсон аюулгүй байдлын механизмууд үүнийг харгалзан үзэх ёстой.

Таны аюулгүй байдлын ерөнхий байдлыг сулруулж, эмзэг байдлыг бий болгож чадах зүйлс:

-

Техникийн өрийн хуримтлал

-

Эвдэрсэн бүрэлдэхүүн хэсгүүд болон номын сангуудыг ашиглах

-

Хуучирсан хараат байдал

-

Хамаарал, хүрээ, номын сан, үйлчилгээний аюулгүй байдлын эмзэг байдал

-

Тэг өдрийн мөлжлөг ямар ч засвар хийх боломжгүй эмзэг байдлыг илчилсэн. Эдгээр нь програм хангамжийн бүх хэрэглэгчдэд мэдэгддэггүй онцгой төрлийн эмзэг байдал юм. Ийм мөлжлөгийг олох нь маш хэцүү боловч аюулгүй байдлын томоохон багтай байгууллагууд үүнийг хийж чадна. Жишээлбэл, Google нээсэн 2023 онд 93 тэг өдөр.

Зохицуулалтын шаардлага, салбарын стандартууд нь өгөгдөл хамгаалах хууль тогтоомжид нийцэж байгаа эсэхийг баталгаажуулахын тулд аюулгүй байдлын тогтмол үнэлгээ, аудит, шинэчлэлтийг шаарддаг. Эдгээр шаардлагыг дагаж мөрдөх нь програм хангамжийн анхны аюулгүй байдлын статусаас үл хамааран аюулгүй байдлын байнгын сайжруулалтыг шаарддаг.

Төөрөгдөл No5: Нэвтрэх туршилт нь өөрөө аюулгүй байдлыг баталгаажуулдаг

Нэвтрэх туршилт буюу үзэгний туршилт нь систем, сүлжээ, хэрэглээ эсвэл байгууллагын дэд бүтцийн эсрэг бодит аюулгүй байдлын халдлагыг дуурайх явдал юм. Гол зорилго нь системийн аюулгүй байдлын хамгаалалт дахь эмзэг байдлыг илрүүлж, ашиглах, халдлагын тактик, арга техник, журмыг дуурайх явдал юм. Үзэгний туршилт нь байгууллагуудад аюулгүй байдлын байр сууриа ойлгож, зохих ёсоор засч залруулах хүчин чармайлтыг эрэмбэлэх боломжийг олгодог.

Үзэгний туршилтын сул талууд:

-

Энэ нь а хормын хувилбар ганц, тодорхой мөчид аюулгүй байдлын байрлал

-

Өндөр өртөгтэй, хөдөлмөр их шаарддаг

Хэзээ нэгэн цагт нэвтрэлтийн туршилтаар аюулгүй гэж үзсэн систем нь дараагийн өдөр нь хүрээлэн буй орчны шинэ мөлжлөг, өөрчлөлтөд өртөмтгий болж магадгүй юм. Дээрээс нь хамрах хүрээ нь нэвтрэлтийн туршилтын үр дүнгийн нөлөөнд асар их үүрэг гүйцэтгэдэг. Хамрах хүрээ гэдэг нь байгууллагын зорилгод хүрэхийн тулд турших ёстой програмууд, хэрэглэгчид, сүлжээ, төхөөрөмж, данс болон бусад хөрөнгийг хэлнэ.

Үзэгний туршилтыг буруу хамрах үед илүү өргөн хүрээний аюулгүй байдлын асуудал эсвэл системийн сул талуудыг орхигдуулж болзошгүй бөгөөд үүнийг халдагчид ашиглаж болно. Үзэгний туршилтыг зөв тодорхойлох нь үзэгний туршилтын багт хангалттай мэдээллийг урьдчилан өгөх гэсэн үг бөгөөд ингэснээр тэд үр дүнтэй байх болно. Нэвтрэх туршилтын борлуулагч BishopFox-ийн Шийдлийн архитектор Жессика Ла Бувийн хураангуйг энд оруулав. хамрах хүрээний ач холбогдол :

“Хэрэв гэмт хэрэгтэн таныг онилгохоор шийдсэн бол тэдэнд таны сул талыг олох хязгааргүй хугацаа байна. (...) Үнэлгээний багт чухал сул талуудыг тодорхойлох хязгаарлагдмал хугацаа бий. Энэ хугацаанд тэдний хийж чадах зүйл нь хамрах хүрээг тогтоох явцад таны өгсөн мэдээллийн хэмжээнээс хамаарна. (...)

Үзэгээ харанхуйд байлгах нь тэдэнд засах шаардлагатай сул талуудыг олоход хэцүү болгодог. Халдагчид тэгээс эхэлсэн ч гэсэн тэд тагнуул хийж, танай байгууллагын талаар маш их зүйлийг сурах хангалттай цагтай байдаг. Үзэг шалгагчдаа эхлэлийг нь өгснөөр тэд таны системд учирч буй бодит аюулыг олох ажилдаа шууд орж чадна гэсэн үг юм. Халдлага үйлдэгчид юу оролдож болох талаар ямар ч хязгаарлалт байхгүй. Тэд ихэвчлэн таны системийг офлайн тогшихоос санаа зовдоггүй ч үзэг шалгагч үүнийг хийх болно.Үзэг шалгагчийн хязгаарлагдмал хугацааг дээд зэргээр нэмэгдүүлж, тэдгээрт тавьсан техникийн хязгаарлалтыг тэнцвэржүүлэхийн тулд аль болох их мэдээлэл өгнө үү."

2. Аюулгүй байдлын инженерийн түүх

Аюулгүй байдлын инженерийн багууд дизайн, түүнчлэн шаардлагатай тусгай ур чадварын багц, төсвийн хязгаарлалт гэх мэт хязгаарлалтууд дээр тулгуурладаг. Энэхүү туранхай арга нь компанийн цар хүрээнээс үл хамааран хамаарна.

Аюулгүй байдлын багууд нь бүтээгдэхүүн/платформ инженерийн багуудаас хамаагүй жижиг бөгөөд 5-10 хэрэглээний аюулгүй байдлын инженерүүдийн "хоёр пиццаны баг" байх хандлагатай байдаг. Аюулгүй байдлын байгууллага нь жижиг учраас үнэ цэнэ, эрсдэлийг бууруулах, нөлөөллийн нөхцлөөр өндөр өгөөжтэй хөрөнгө оруулалтыг санал болгодог төсөл, санаачилгад анхаарлаа хандуулдаг.

Хэрэв бид аюулгүй байдлын инженерийн хувьслыг харвал технологийн дэвшил, аюул заналхийллийн ландшафтын өөрчлөлт, системүүдийн харилцан уялдаа холбоо нэмэгдэж байгаатай холбоотойгоор олон арван жилийн туршид мэдэгдэхүйц өөрчлөлтүүд гарсан. Зарим жишээг доор харуулав.

1990-ээд он

Интернэтийг өргөнөөр нэвтрүүлснээр төрөл бүрийн аюулгүй протоколууд (SSL, HTTPS) болон сүлжээ, өгөгдлийг хамгаалах галт хана, вирусны эсрэг программ хангамж зэрэг арга хэмжээг боловсруулахад хүргэсэн. Аюулгүй байдлын үйл ажиллагааны гол чиглэл нь байв сүлжээ ба периметрийн хамгаалалт, Энэ нь үйлчлүүлэгчийн серверийн архитектурын давамгайлалтай холбоотой юм.

2000-аад он

Вэб програмууд түгээмэл болж, аюулгүй байдлын инженерчлэл анхаарлаа хандуулав вэб програмууд болон сүлжээг хамгаалах . Вэбийн эмзэг байдал гэх мэт SQL тарилга , сайт хоорондын скрипт болон буфер халих нийтлэг болж, аюулгүй кодчиллын дадал зуршлыг ухамсарлаж, анхаарлаа төвлөрүүлэв.

Ойролцоогоор дагаж мөрдөх, зохицуулалтын тогтолцоо гэх мэт SOX , HIPAA , мөн PCI DSS хүчин төгөлдөр болж, байгууллагуудыг аюулгүй байдлын шаардлага, удирдамжийг дагаж мөрдөх хүчин чармайлтыг нэмэгдүүлэхэд хүргэсэн.

2010-аад оны эхээр

Үүлэн тооцоолол өгөгдлийн нууцлал, өгөгдлийн шифрлэлт, аюулгүй баталгаажуулалт, хандалтын хяналт, аюулгүй дэд бүтцийн тохиргоо зэрэг аюулгүй байдлын шинэ сорилтуудыг бий болгосон. Эмзэг байдлын ландшафт нь технологийн хурдацтай өөрчлөлттэй зэрэгцэн хөгжиж, аюулгүй байдлын туршилт, засварыг автоматжуулах хүчин чармайлт руу шилжсэн.

2010-аад оны дунд үе, 2020 оны эхэн үе

Контейнержуулалт, бичил үйлчилгээний архитектурын өсөлт, хиймэл оюун ухаан, машин сургалтын шинээр гарч ирж буй салбар, тэг монополийн архитектур руу шилжих. Энэ нь аюулгүй байдлын инженерчлэлийг шийдвэрлэх ёстой гэсэн үг юм нарийн төвөгтэй байдал нэмэгдэж, илүү олон довтолгооны векторууд .